Apprenez à protéger votre seed phrase et vos wallets crypto grâce aux bonnes pratiques : cold wallet, multisig, sécurité en ligne et outils dédiés.

La seed phrase

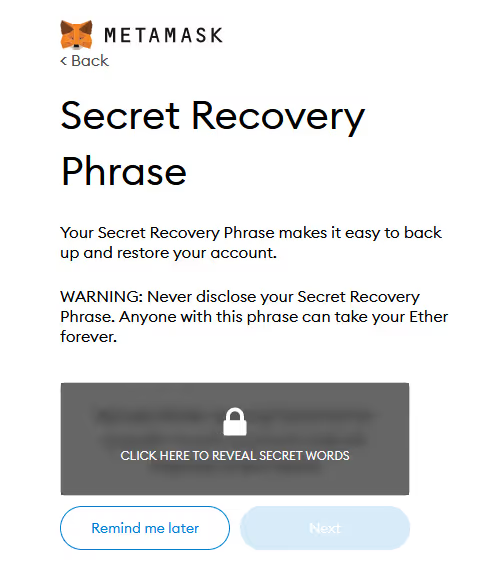

Tout ce qui compte est la protection de votre “seed phrase”, qui est la phrase de 12 à 24 mots permettant d’avoir accès à votre wallet. Quiconque peut voir cette seed phrase peut prendre le contrôle de votre portefeuille, il est donc impératif de l’exposer le moins possible.

La manière dont est générée la seed phrase est fondamentale, et elle permet de faire la différence entre les “hot” et les “cold” wallets. Un hot wallet génère sa seed phrase en ligne, et un cold wallet génère sa seed phrase hors-ligne.

Sur Metamask, la phrase est générée en ligne

Une seed phrase qui se retrouve en ligne devient exposée à énormément de risques. Le simple fait de copier-coller une seed phrase représente déjà un risque (car le presse-papiers est une surface d’attaque), et dès le moment où vous la stockez en ligne, vous devenez tributaire du niveau de sécurité du stockage concerné. Entre les malwares de type Cheval de Troie, les “keylogger” qui enregistrent les touches frappées et les fuites de données de plus en plus nombreuses, ce n’est qu’une question de temps avant qu’une seed phrase en ligne ne soit révélée au grand jour.

L’importance du portefeuille physique

Compte tenu des risques évoqués ci-dessus, avoir un portefeuille physique dans l’univers crypto est une condition sine qua non de survie. C’est l’outil obligatoire à posséder pour conserver des actifs sur plusieurs années, et avoir un montant à 4 chiffres en cryptos justifie de lui-même la nécessité d’en avoir un.

Si le hardware wallet est aussi important, c’est pour deux raisons :

- La phrase de récupération qui y est associée est générée hors-ligne. Le fait que la seed phrase soit hors-ligne diminue énormément les surfaces d’attaques réalisables pour la compromettre.

- C’est aussi un écran qui ne ment jamais sur les infos qui sont sur le point d’être transmises. Peu importe à quel point un appareil peut être contaminé, le hardware wallet affichera toujours les bonnes infos avant qu’une transaction ne soit réalisée. On ne compte plus les transactions malicieuses qui ont été réalisées juste car on ne savait pas ce qu’on signait.

Le compromis entre sécurité et utilisation

Pour que la sécurité d’un wallet soit absolue, il faudrait qu’il n’y ait absolument aucune interaction. Ce qui est impossible dans la pratique, car il arrive un moment où l’on souhaite tester l’écosystème qui s'offre à nous.

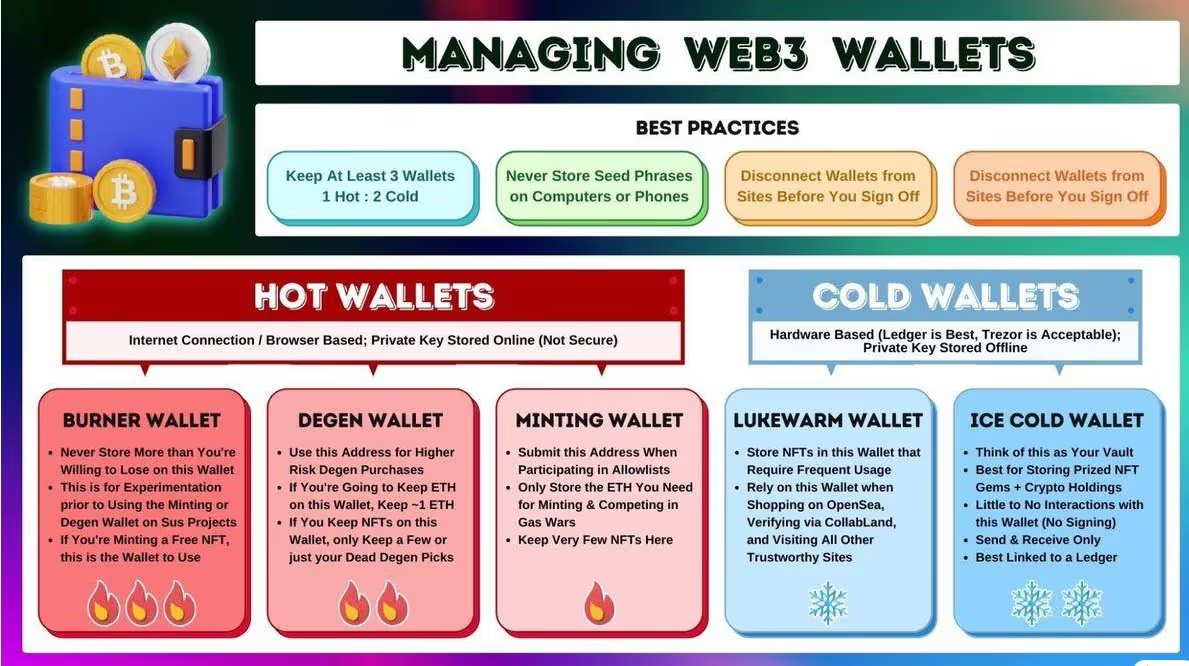

Tout est une question de compromis et d’organisation. Heureusement, il est possible d’avoir plusieurs wallets différents, et de dissocier leurs usages en fonction de ce que vous souhaitez faire et des fonds que vous êtes prêts à mettre dessus, comme le schéma qui se trouve ci-dessous :

Rien ne nous oblige à suivre ce schéma à la lettre, mais il expose bien les règles générales à retenir : avoir un ou plusieurs wallets pour tester les protocoles en tous genres, et un autre qui sera le “coffre-fort” avec lequel vos interactions sont réduites au strict minimum pour réduire les risques.

Le Wallet Multi-signatures

Le concept des portefeuilles multi-signatures dits “Multisig” est simple : toute transaction réalisée par ces wallets nécessite d’être validée par plusieurs adresses différentes en même temps, un peu comme si on souhaitait ouvrir une porte avec plusieurs serrures. Ce faisant, un individu malveillant ne possédant qu’une seule adresse ne pourra rien faire.

Ce genre de wallets convient aussi bien aux individus souhaitant avoir une sécurité maximale pour leur wallets qu’aux DAO (organisations autonomes décentralisées) cherchant à sécuriser leur trésorerie. Et cette solution peut parler à certains de nos apprenants qui souhaitent lancer leur projet.

La solution de référence pour créer des multisigs est “Gnosis Safe”, utilisée pour les adresses Ethereum et facile à mettre en place. La plupart des DAOs utilisent cette solution et la valeur totale des fonds sécurisés est estimée à 32 milliards de dollars.

Revoke.cash et Unrekt

Quand vous interagissez avec des smart contracts, il est nécessaire de réaliser une transaction au préalable pour donner la permission aux applications décentralisées de réaliser des actions (échanges, prêts…) en votre nom. Cela permet de dépenser des tokens sans avoir besoin de la clé privée pour le faire

Cependant, il existe énormément de smart contracts malveillants qui risquent de drainer notre wallet lorsqu’on leur donne l’autorisation, et certains smart contracts légitimes peuvent se faire hacker et devenir dangereux pour les utilisateurs.

Mais il existe des outils préventifs pour contrer ces attaques comme Revoke.Cash et Unrekt. Ces derniers permettent de voir toutes les autorisations qui ont été réalisées avec notre wallet et nous donnent la possibilité de “révoquer” les autorisations desdits contrats pour éviter que les attaquants puissent atteindre le wallet.

Derniers conseils

- Utiliser différentes adresses mail (Protonmail de préférence)

- Utiliser plusieurs mots de passe, de préférence longs et complexes (vous pouvez vous servir d’un gestionnaire de mots de passe comme Bitwarden ou Dashlane si nécessaire)

- Si vous utilisez des plateformes crypto, ne jamais lier votre numéro de téléphone

- Activer l’authentification à deux facteurs (2FA) en toutes circonstances, de préférence Authy pour ne pas être dépendant de Google

- Si votre seed est sur papier, que faites-vous en cas de sinistre (incendie, dégâts des eaux…) ?

- Ne faites jamais rien que vous ne comprenez pas

Ce sont des conseils généralistes sur la sécurité informatique, mais qui aident beaucoup pour éviter de devenir une cible facile. Gardez en tête que l’intégrité de vos données coûte cher, et elles comptent double si vous possédez des cryptos

Comme vous avez pu le constater, les précautions à prendre sont nombreuses et la liste des risques est immense. Mais c’est aussi le prix à payer pour retrouver la pleine responsabilité de ses fonds et un excellent exercice pour devenir “un adulte numérique”, comme le dit si bien Daniel Villa Monteiro, notre directeur pédagogique.

Pour finir, une question ouverte : “Où pensez-vous que votre argent est le plus en sécurité entre votre wallet et votre compte en banque ?”

Webinar gratuit

Nos experts répondent à vos questions sur l'intelligence artificielle !

S'inscrire au Webinaire

Accédez gratuitement à vos premières heures de formation Consulting Blockchain

Accédez gratuitement à vos premières heures de formation Consulting Blockchain

Accédez gratuitement à vos premières heures de formation développement Blockchain

Accédez gratuitement à vos premières heures de formation développement Blockchain

Accédez gratuitement à vos premières heures de formation Développement IA

Accédez gratuitement à vos premières heures de formation Consulting Blockchain

Accédez gratuitement à vos premières heures de formation Consulting IA

Accédez gratuitement à vos premières heures de formation Finance Décentralisée

Accédez gratuitement à vos premières heures de formation Finance décentralisée

Accédez gratuitement à vos premières heures de formation Consulting Blockchain

Accédez gratuitement à vos premières heures de formation Consulting IA

Accédez gratuitement à vos premières heures de formation Développement Blockchain

Accédez gratuitement à vos premières heures de formation Développement IA

Découvrez toutes nos formations en intelligence artificielle

Découvrez toutes nos formations Crypto

.avif)